- 本ページには一部クイックインストールよりインストールされたWordPress(ワードプレス)のみを対象とした記述があります。

- 各アプリケーションをインストールする前に、「ライセンス」「インストール規約(免責事項)」「注意事項」をご確認いただき、同意したうえで、インストールを行ってください。同意いただけない場合は、本機能の利用はお控えください。

- ご自身でご用意されたプラグインとの組み合わせによっては処理が競合し、動作に影響を及ぼすこともあります。

- 詳しい設定方法や機能についてはダッシュボードのプラグイン一覧にあるリンクよりご確認ください。

設定の前に

こちらもチェック

現在、不正アクセスによるWordPressのウェブ改ざんが急増しています。

一度、サーバーが不正アクセスを受けると、改ざんされたプログラムへさらに バックドア を仕掛けられる例が非常に多いため、対処としては必ずサーバー内部データをすべてリセットし、コンテンツを新たにアップロードしなおす必要があります。

ご契約中サーバーが不正アクセスの被害にあわないよう、お客様にて事前にコンテンツを守るための対策を行っていただきますようお願いいたします。

本ページはWordPressを対象としていますが、WordPress以外の一般的な不正アクセス対策について は「不正アクセス予防」と「不正アクセス ・ウイルスに感染」したらも、合わせてご参照ください。

有効な対策

インターネットに接続しているすべてのパソコンは何らかの危険性が必ず存在します。

このため、「この項目だけを設定しておけば万事安心」といった対策はありませんが、「使わない機能は無効化する」、「容易に推測、解析されるユーザ名やパスワード名は使わないよう心掛ける」、「WordPressを構成するファイルの配置を変更する」と言った複数の対策を組み合わせることで、攻撃者は容易に手出しができなくなるため、リスクを回避できる可能性は高まります。

1:常に最新のバージョンを使用する

WordPress本体、および、WordPressのダッシュボードからインストールしたテーマやプラグインは、[ダッシュボード] >

[更新]から最新版へ更新可能です。

本番環境での更新が不安な場合は、サーバーコントロールパネルの「バックアップ&ステージング」からバックアップを取り、更新を実行してください。

2:自動更新を無効化しない

WordPressではデフォルトの状態で、下記を対象とした自動更新機能があります。 (マイナーリリースおよび翻訳ファイルのみ)

- コアファイル更新

- 翻訳ファイル更新

こちらは設定によって無効化可能ですが、基本的に有効のまま運用してください。

3:使わない機能は無効化する

ピンバック機能に使われる xmlrpc.php

等のファイルは、しばしば攻撃にさらされ、不正アクセスのリスクとなる場合があります。

このような不要な機能を無効化したり、有効化されないまま放置されているプラグインやテーマは削除する事で、

不正アクセスのリスクを低減させる事ができます。

4:容易に推測、解析されるユーザ名やパスワード名は使わないよう心掛ける

すべてのパスワードにも言える事ですが、パスワードはできる限り推測されにくく、安易ではない文字列のパスワードを設定ください。

5:『All-In-One Security (AIOS)』を使ってセキュリティを強化する

「さくらのレンタルサーバ」や「さくらのマネージドサーバ」の「クイックインストール」からインストールを行ったWordPressは、いくつかのプラグインをあらかじめインストールしていますが、そのうちのひとつである『All-In-One Security (AIOS)』はセキュリティ強化に効果的です。

以下、『All-In-One Security (AIOS)』の中でも比較的容易に導入可能な項目をご紹介します。

管理画面への不正アクセスを防ぐ

DDoS攻撃を防止する(Pingback機能を無効化する)

『All-In-One Security (AIOS)』の利用には以下手順でプラグインを有効化してください。

プラグインを有効化する

1「サーバーコントロールパネル」にログインします。

ログイン方法は下記をご参照ください。

サーバーコントロールパネルにログインしたい

かならず「初期ドメイン」または「追加されたドメイン」でログインしてください。

メールアドレスを使ってログインした場合、設定項目が表示されません。

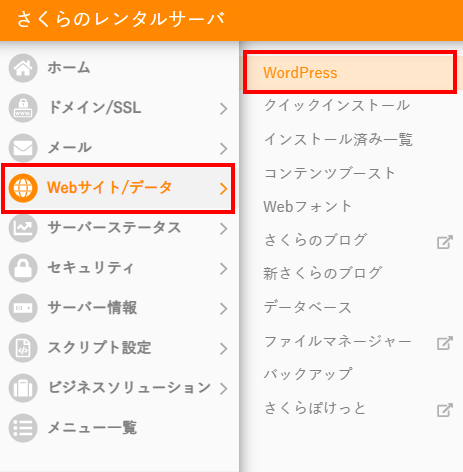

2『Webサイト/データ』の『WordPress』をクリックします。

3確認したいサイトの右の『管理画面』をクリックします。

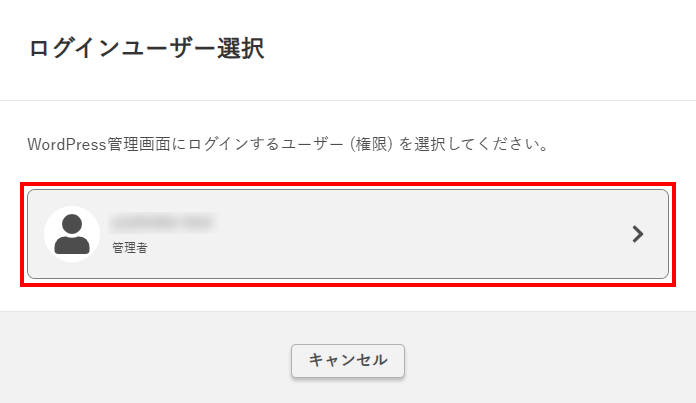

4 ログインするユーザーをクリックしてWordPressの管理画面にログインします。

インストールしているプラグインの影響で、『管理画面』ボタンからログインできない場合があります。

その場合は、サイトで設定している管理画面のログインURL(※)から直接アクセスしてログインしてください。

(※)

例:https://(サイトURL)/login

https://(サイトURL)/admin-xxxx

など、サイト側で設定しているログイン用 URL

5左側に並んだメニューの『プラグイン』をクリックします。

6『All-In-One Security (AIOS)』という項目がありますので、All-In-One Security (AIOS)の文字のすぐ下にある「有効化」の文字をクリックします。

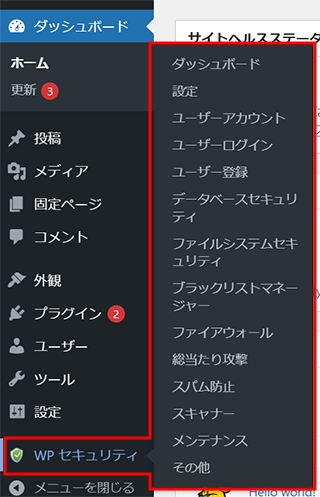

7左側のメニューに「AIOS」の文字で項目が追加されます。「AIOS」をクリックするか、マウスオーバーする事でAll-In-One Security (AIOS)内の各メニューにアクセスする事ができます。

-

コメントスパムを防止する

-

公開している内容と関係のない文字列がコメント欄に投稿され、ホームページへ大量に登録されてしまうことを、コメントスパムと呼びます。

コンテンツそのものへの影響はありませんが、1ページへの登録件数が万単位になると、サーバー負荷が高まり、自身だけではなく同サーバーを利用しているユーザのコンテンツの表示も遅延することがあります。参考)お問い合わせフォーム(メールフォーム)の不正アクセスの増加と対処方法(さくらのナレッジ)

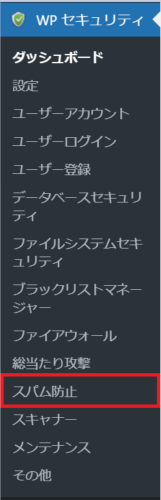

STEP 1/1スパム防止設定

1コメントスパムを防止するには、「スパム防止(SPAM Prevention)」のメニューを開きます。

2設定を行い、「Save settings」ボタンをクリックします。

Detect spambots posting comments オンにするとスパム防止機能が有効化されます。 Use cookies to detect comment spam オンにするとCookieを利用してコメントスパムを検出します。 ※Cookie を使用するため、コメントフォームがあるページではキャッシュが効かなくなる可能性があります。

※コメント処理以下ではスパムと判定されたコメントをどのように扱うかを設定できます。

-

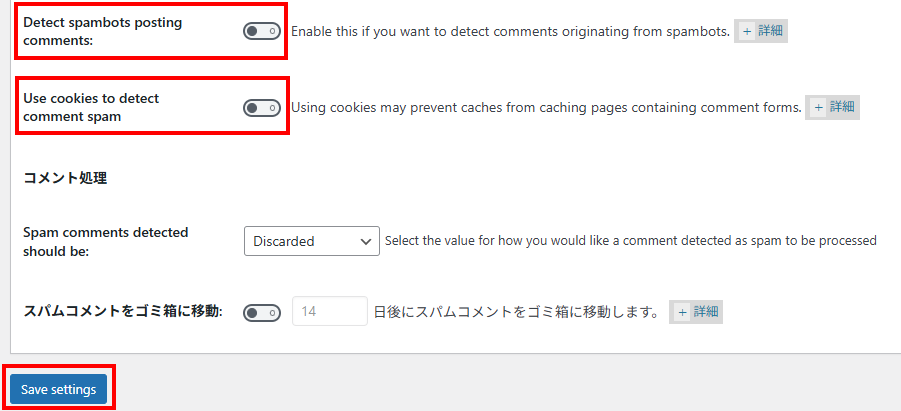

管理画面への不正アクセスを防ぐ

-

WordPressのデフォルトのログインURLは、必ず末尾に wp-login.phpが付くので推測されやすく、そのため、悪意の第三者に推測されやすいものとなります。

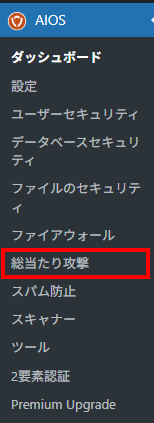

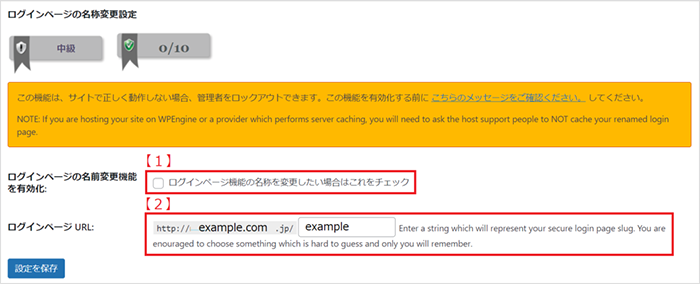

総当たり攻撃<Brute Force> メニューの Rename Login Page Settingsでは、WordPressログインURLを任意のものに変更する事で、管理画面への不正アクセスを抑制します。STEP 1/1ログイン画面のURLを変更する

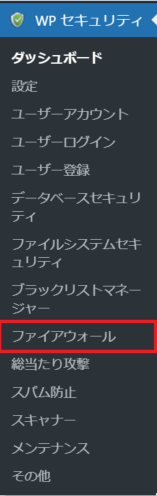

1ログイン画面のURLを変更するためには、「総当たり攻撃(Brute Force)」のメニューを開きます。

2【1】のチェックを入れると、【2】で指定したURLがWordPressのログインURLになります。この場合、 「http://example.com/example」がWordPressのログインURLに変更されます。

設定を変更後に「Save settings」ボタンをクリックして設定完了です。

-

DDoS攻撃を防止する(Pingback機能を無効化する)

-

- DoS攻撃とは

DoS攻撃(Denial of Service attack:サービス不能攻撃)は、古くから存在する攻撃手法です。

その目的は、文字通りにサービスを妨害したり、停止させたりすることにあります。

DoS攻撃にはさまざまな手法があり、そのうち、対象のウェブサイトやサーバーに対して複数のコンピューターから大量に行うことを「DDoS攻撃(Distributed Denial of Service attack/分散型サービス拒否攻撃)」と呼びます。- Pingbackの悪用

WordPressには自身のホームページに対する言及を第三者のホームページ上で行われた場合、そのことを通知する「Pingback」という仕組みがあります。この仕組みをDDos攻撃に悪用されることがあります。

この仕組みを悪用されたとしても、自身のホームページを書き換えられることはありませんが、知らないうちにどこかのサーバーへの攻撃に加担してしまう可能性があります。

Pingback機能は、Wordpressにおいて、初期状態で有効になっています。

ホームページの運営において必須とされる機能でなければ、無効化されることを推奨いたします。STEP 1/1Pingback設定変更

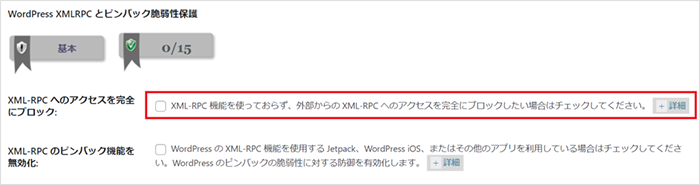

1Pingback機能を無効化するためには、「ファイアウォール(Firewall)」のメニューを開きます。

2WordPress XMLRPCとピンバック脆弱性保護(WordPress XMLRPC & Pingback Vulnerability Protection)の「XML-RPCへのアクセスを完全にブロック(Completely Block Access To XMLRPC)」にチェックを入れ、無効化を行います。

設定を変更後に「Save settings」ボタンをクリックして設定完了です。

6:Google Search Console(サーチコンソール)への登録

Google Search Console(サーチコンソール)は Googleが無料で提供しているサイトのパフォーマンスを監視、管理できるサービスです。

サイトの改ざんや マルウェア への感染をメールで通知してくれるサービスも提供されていますので、素早い被害の検知に役立ちます。

サーチコンソールの使い方などのサポート情報については、Googleのヘルプページをご確認ください。

Search Console ヘルプもしクラックされてしまったら(不正アクセスを受けてしまったら)

既に不正アクセスの被害にあっている・ウイルスに感染してしまっている場合は、被害拡大を防ぐため早急にご利用の環境とプログラムをご確認ください。

また、一度サーバーが不正アクセスを受けてしまった場合、ご利用中のWordPressのみならず、サーバー内すべてのプログラムに影響を及ぼします。

不正アクセスを確認した場合は、必ずサーバー内部データをすべてリセットし、コンテンツを新たにアップロードしなおしてください。